نرم افزار سیمانتک EDR یا همان Endpoint Detection and Response چیست؟

شناسایی و افشاء

زمان کشف نقض را کاهش دهید و به سرعت محدوده را در معرض دید قرار دهید.

- از Machine Learning و تجزیهوتحلیل رفتاری برای افشای فعالیتهای مشکوک، شناسایی و اولویتبندی حوادث استفاده میکند.

- به طور خودکار حوادث مشکوک را شناسایی و اسکریپتها ، اکسپلویتهای حافظه را ایجاد میکند.

- حملات مبتنی بر (process memory) را با تجزیه وتحلیل حافظه فرآیندی افشاء میکند.

برطرف کردن مشکل

اصلاح و ترمیم سریع Endpoint و اطمینان از عدم بازگشت تهدیدات

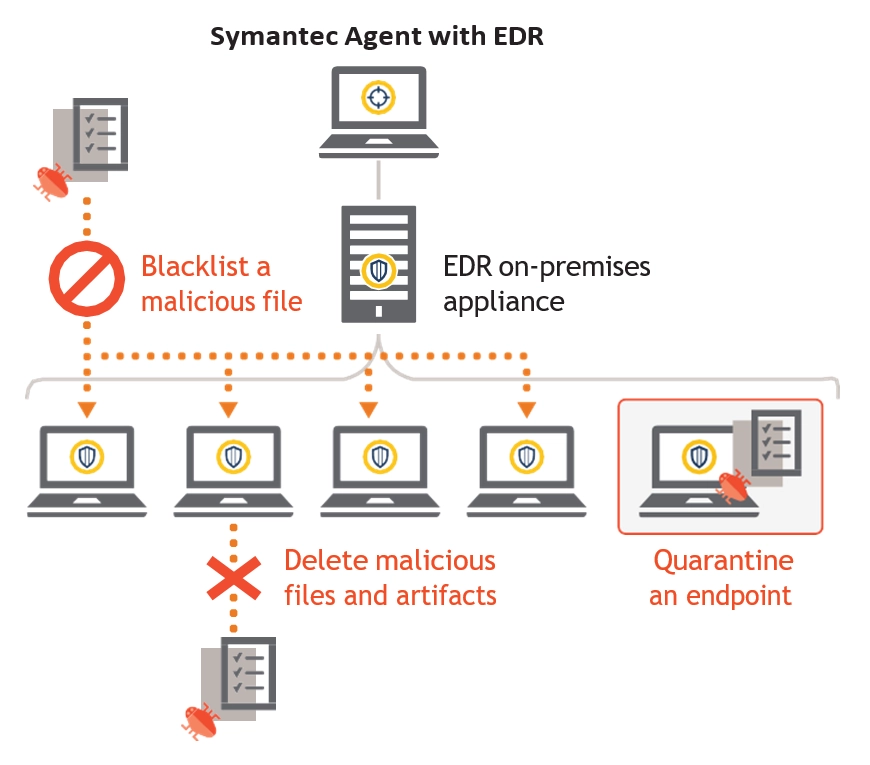

- فایلهای مخرب و فایلهای مرتبط را در تمام Endpointهای تحت تأثیر را حذف کنید.

- فایلهای Blacklist و whitelist در Endpoint.

- با گزارشات پیشرفته، امکان خروجی گرفتن از جداول برای گزارشات تحلیل رخداد فراهم شده است.

بررسی و مهار

بهرهوری واکنشدهنده حادثه را افزایش دهید و از مهار تهدید اطمینان حاصل کنید.

- فعالیت Endpoint بصورت کامل زیر نظر گرفته میشود و در نتیجه فرآیندهای آن مشاهده خواهد شد.

- یافتن تهدیدات با جستجوی شاخصهای compromise در میان Endpoint به صورت real-time.

- با استفاده از قرنطینه کردن ، Endpointها که به طور بالقوه در خطر هستند محافظت خواهد شد.

یکپارچه سازی و خودکارسازی

یکی کردن دیدگاههای پرسشگر و هماهنگ کردن دادهها و جریانهای کاری

- ادغام دادهها و فعالیتهای مرتبط با رخدادها در زیرساختهای SOC موجود ازجمله Splunk و .ServiceNow.

- تکرار شیوهها و تجزیهوتحلیلهای برتر پرسشگران مجرب به کمک قواعد شیوهنامه رخداد که به صورت خودکار درآمده است.

- دستیابی به دید جامع در مورد فعالیتهای Endpoint از طریق جمعآوری خودکار یافتهها.

شرکتها بیش از پیش در معرض تهدید حملات پیچیده قرار دارند. در واقع، تحقیقات نشان داده است که تهدیدها بهطور متوسط 190 روز در محیط Client باقی میمانند. این تهدیدات ماندگار پیشرفته از تکنیکهای پنهانی برای فرار از شناسایی و دور زدن دفاعهای امنیتی مرسوم استفاده میکنند. هنگامی که یک حمله پیشرفته به محیط Client راه مییابد، مهاجم ابزارهای زیادی برای فرار از شناسایی شدن و سوءاستفاده از منابع و دادههای ارزشمند دارد. تیمهای امنیتی زمانی که قصد شناسایی و افشای کامل یک حمله پیشرفته را دارند با چالشهای متعددی مواجه میشوند، ازجمله جستجوی دستی میان منابع دادهای بزرگ و مختلف، عدم مشاهده نقاط کنترل بحرانی، هشدار ناشی از false positives، و مشکل در شناسایی و فیکس کردن Endpoint که تحت تاثیر قرار گرفتهاند.

سیمانتک EDR حملات پیشرفته را با machine learning دقیق و هوشمندی تهدید جهانی از طریق به حداقل رساندن false positives افشا کرده و باعث افزایش کارآمدی تیمهای امنیتی میشود. به کمک قابلیتهای سیمانتک EDR پاسخدهندگان رخداد میتوانند در حین بررسی تهدیدها با استفاده از cloud based sandboxing، بهسرعت تمام Endpoint در معرض خطر را جستجو، شناسایی و مهار کنند. همچنین، سیمانتک EDR بهرهوری را به کمک شیوهنامههای تحقیق خودکارشده و تجزیه و تحلیل رفتار کاربر افزایش میدهد. در نتیجه مهارتها و شیوههای برتر تحلیلگران امنیتی مجرب در اختیار سازمان قرار میگیرد و هزینهها به شکل قابلتوجهی کاهش مییابد.

علاوه بر این، ضبط مداوم و درلحظهی فعالیت سیستم، از دید کامل Endpoint پشتیبانی میکند. سیمانتک EDR از تشخیص حملات پیشرفته در Endpointها و تجزیه و تحلیل مبتنی بر ابر برای شناسایی حملات هدفمند مانند تشخیص رخنه، فرماندهی و کنترل ایستگاه هدایت (beaconing)، حرکت جانبی و اجرای مشکوک پاورشل (power shell) استفاده میکند.

علاوه بر این، ضبط مداوم و درلحظهی فعالیت سیستم، از دید کامل Endpoint پشتیبانی میکند. سیمانتک EDR از تشخیص حملات پیشرفته در Endpointها و تجزیه و تحلیل مبتنی بر ابر برای شناسایی حملات هدفمند مانند تشخیص رخنه، فرماندهی و کنترل ایستگاه هدایت (beaconing)، حرکت جانبی و اجرای مشکوک پاورشل (power shell) استفاده میکند.

1.افزایش دید و بهرهوری

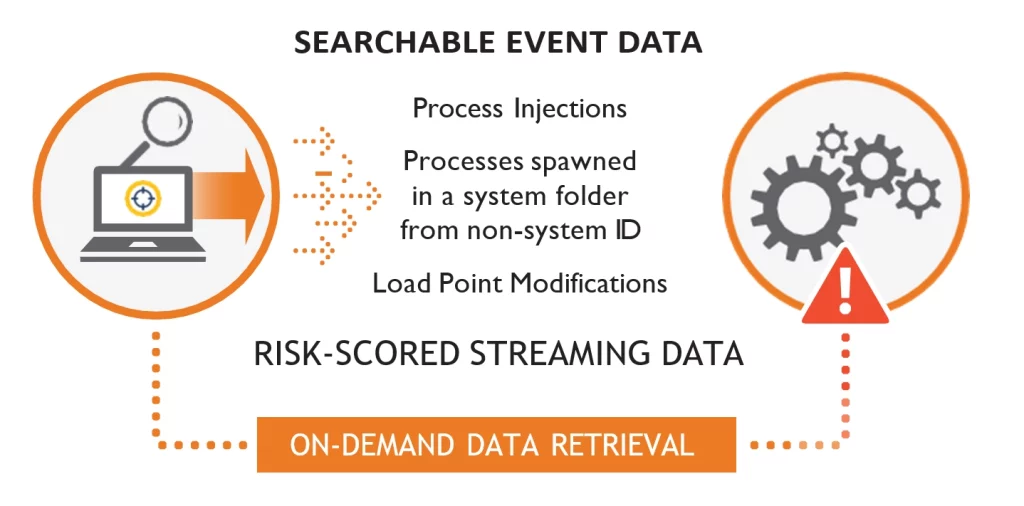

افزایش عملکرد شناسایی با ایجاد اولویت تهدیدات بر اساس میزان خطر انها و همچنین ایجاد Incidentهایی از حملات هدفمند شناسایی شده توسط Symantec’s Target Attack Analytics و Dynamic Adversary Intelligence. محققین سیمنتک میتوانند از مزایای ثبت فعالیتهای Endpointها برای جستجوی شاخصهای حمله و انجام تجزیه و تحلیل در Endpointها استفاده کنند. سیمانتک EDR از بازیابی مداوم و یا براساس تقاضا برای طیف گستردهای از رویدادها از جمله جلسه، فرآیند، تغییرات نقطه بار ماژول، عملیات فایل و پوشه و تغییرات رجیستری پشتیبانی میکند. علاوهبراین، رویدادهای مهم شبکه برای چندین پروتکل ثبت میشوند (مشتریان میتوانند پروتکلهای پشتیبانی شده را که ترجیح میدهند ضبط کنند، پیکربندی کنند). رویدادهای شبکه ضبط شده شامل زمان شروع و پایان جلسه، اولین URL مرتبط با جلسه، پروتکل IP، پورت IP مبدا و مقصد و موارد دیگر است. بر اساس گزارش ایمنی و تهدید اینترنت سیمانتک (ISTR)، بیش از 20 درصد از بدافزارها ازقرارگیری در زیرساخت مجازی آگاه هستند که به این معنی است که امکان شناسایی آنها در سندباکس سنتی ممکن نخواهد بود.

سیمانتک EDR شامل سندباکس است که میتواند با استفاده از تکنیکهای پیشرفته، شامل تقلید رفتار انسانی و در صورت لزوم استفاده از سرورهای فیزیکی برای شناسایی چنین تهدیدات آگاه از VM را شناسایی کند. سیمانتک EDR از ارسال خودکار فایلهای مشکوک به sandbox خود برای تجزیه و تحلیل، پشتیبانی میکند.

2.تجزیه و تحلیل حملات مبتنی بر Cloud و شناسایی تهدیدات پیشرفته در Endpointها

سیمانتک EDR شامل فناوری TAA یا Targeted Attack Analytics که این فناوری فعالیتهای جهانی، خوب و بد را در تمام شرکتهایی که مجموعه تلهمتری ما را تشکیل میدهند، تجزیه و تحلیل میکند. الگوریتمهای هوش مصنوعی مبتنی بر Cloud و یادگیری ماشینی پیشرفته بهطور خودکار با تکنیکهای حمله جدید سازگار میشوند. TAA با تجزیه و تحلیل دقیق مهاجم، تکنیکها، Endpointهای آلوده شده و روشهای پاکسازی، یک Incident ایجاد میکند و آن را به کنسول EDR ارسال میکند. این رویکرد امنیتی واکنش به حوادث را ساده و بهرهوری را برای کل تیم امنیتی افزایش میدهد.

سیمانتک EDR همچنین از سیاستهای رفتاری در Endpointها استفاده میکند که به طور مداوم توسط محققان سیمانتک به روز میشود تا تکنیکهای حمله پیشرفته (AAT) را فوراً در Endpointها شناسایی کند. این شناساییها فعالیتهایی را که ممکن است نشاندهنده حملات در حال انجام باشند، از جمله تغییرات در فایل و رجیستری، تغییرات در Processها و ترافیک مشکوک شبکه و فرآیندها را نشان میدهد و همچنین استفاده از APIهای خاص ویندوز که میتوانند برای شروع یک رشته مخرب در یک فرآیند موجود استفاده شوند.AAT این رویدادهای خاص را در لیست سفید قرار میدهد اگر مشخص شود که برای سازمان شما مخرب نخواهند بود.

3.به دنبال فعالیتهای ناهنجار در Endpointها باشید

راهکار EDR در سیمانتک با ارائه یک نمای کلی از نرمافزارهای نصب شده، حافظهها، کاربران و فعالیتهای پایه در شبکه، فرآیند یافتن مهاجمان در سیستمهای شبکه را تسهیل میکند.و میتواند عملیاتهای مخرب انجام گرفته توسط مهاجمان را، به عنوان فعالیتهای ناهنجار شناسایی نماید.

راهکار EDR در سیمانتک میتواند موارد زیر را به عنوان فعالیتهای ناهنجار شناسایی نماید:

- بررسی ناهنجاری در سطح نرم افزار، که شامل شناسایی نرم افزارهای غیرمعمول، مغایرتهای ساختاری (build discrepancies)، نسخههای سیستم عامل (OS) اصلاح نشده یا قدیمیتر هستند.

- بررسی ناهنجاری در سطح حافظه، که شامل تجزیه و تحلیل فرآیندهای حافظه، فایلها، اشیا موجود در سیستم عامل و تنظیمات سیستم میشود.

- بررسی ناهجاری در سطح کاربران (Userها)، که در آن به تجزیه و تحلیل رفتار کاربران در سیستم پرداخته میشود، و مهاجمانی که بهعنوان کاربران قانونی فعالیت غیرعادی انجام میدهند، را شناسایی میکند.

- بررسی ناهنجاری در سطح شبکه، که در آن از تکنیکهای تجزیه و تحلیل آماری برای شناسایی آدرسهای IP غیرعادی، استفاده از reputation lookup برای شناسایی آدرسهای IP و دامنههایی که در فرآیند انتقال غیرمجاز دادهها (data exfiltration) دخیل بودهاند استفاده میشود.

شناسایی موارد ذکر شده فوق از طریق سرویسهای ابری (cloud-based) ممکن میشود و در شیوهنامههای داخلی و سفارشیسازی شدهای که شامل گزارشهای ویژهای در مورد طیف گستردهای از فعالیتهای نابهنجار و غیرعادی هستند، قابل دسترسی هستند.

4.بررسی و تجزیه و تحلیل حملات Miter Attack

راهکار EDR در سیمانتک ابزارهایی را جهت شناسایی و نمایش چرخه عملکرد حملات بر اساس فریمورک MITER ATT&CK ارائه میدهد. ابزار EDR روشهای حمله را بر اساس تاکتیکها و تکنیکهای استاندارد در ماتریس ATT&CK توصیف میکند. علاوه بر این، با وجود فیلترهای سریع، محققین میتوانند نتایج را به یک یا چند مرحله از چرخه عملکرد MITER ATT&CK از جمله چگونگی دسترسی اولیه، حفظ پایداری، حرکات جانبی و فرمان و کنترل محدود کنند. سیمانتک EDR به واسطه شیوهنامههای تحقیق خودکار از تجزیه و تحلیل سایبری MITER پشتیبانی میکند. MITER به سازمانها توصیه میکند با بررسی تفاوتهای اجرای خودکار حملات (autorun differences)، بررسی مکانهای اجرای مشکوک، تزریقهای فایل های DDL و نظارت بر رویدادهای مبتنی بر پروتکا SMB، رویکرد zero-trust را جهت جمعآوری و تحقیقات پیادهسازی کنند. سیمانتک EDR اجرای scheduled sweeps در endpointها را آسان میکند، و بدین ترتیب مشخص میشود که میتوان حملات سایبری را با استفاده از دانش مدلهای متخاصمانه MITER شناسایی کرد.

5.Repair کردن سریع Endpoint بصورت کامل

راهکار سیمانتک EDR قابلیت اصلاح سریع را برای Endpointهای آسیب دیده ارائه میکند که تحت تاثیر مواردی چون حذف فایل، لیست سیاه و قرنطینه Endpoint قرار گرفتهاند. با استفاده از قابلیت قدرتمند Eraser که در Symantec agent تعبیه شده است، پاسخ دهندهها تنها با یک کلیک میتوانند اصلاح را از کنسول EDR در چند Endpoint اعمال کنند. سیمانتک تضمین میکند که Endpoint به حالت قبل از نفوذ باز گردد.

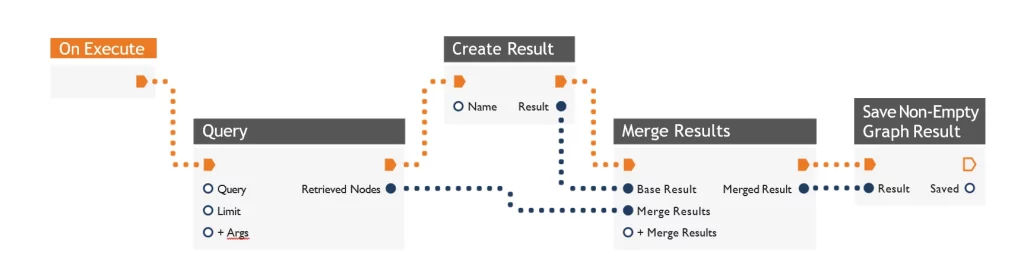

6.مهارت انجام تحقیق و بررسی بصورت خودکار

سیمانتک EDR از شیوهنامههایی پیروی میکند که گردش کار چند مرحلهای تحقیقات پیچیده توسط تحلیلگران امنیتی را خودکار میکند. شیوهنامههای داخلی به سرعت رفتارهای مشکوک، تهدیدات ناشناخته و تحرکات جانبی که منجر به نقض Policy میشود را شناسایی میکنند.

سیمانتک EDR شیوههای متعددی را برای شناسایی تاکتیکهای Living off the Land یا LOTL ارائه میکند که در آن هکر از نرم افزارهای قانونی برای پنهان کردن حملات هنگام فعالیتهای عادی استفاده میکند. سیمانتک EDR هم اکنون از بیش 50 مورد شیوهنامههای LOTL پشتیبانی میکند که با استفاده از آن میتوان برنامهریزی کرد که شیوهنامهها در تاریخ، زمان یا فاصله زمانی مشخصی اجرا شوند.

تیم امنیتی میتواند با مشاهده شیوهنامهها، تکنیکهای شکار (hunting) و تحقیق را بیاموزد. علاوه بر این، محققان میتوانند شیوهنامههای خود را برای خودکارسازی شیوههای برتر و مستندسازی سناریوهای threat hunting ویژه ایجاد کنند.

7.امکانات استقرار و توسعه منعطف

محصول سیمانتک EDR راهحلی انعطافپذیر است که امکان استقرار و توسعه آن بهصورت on-premises یا در فضای ابری وجود دارد. مشتریان این محصول میتوانند از قابلیتهای معماری یکپارچه single agent Symantec استفاده کنند. با استفاده از تجهیزات EDR، سازمانها میتوانند به سرعت EDR را در محیطهای موجود سیمانتک مستقر کنند. علاوه بر این، مشتریان میتوانند ماژولهایی را اضافه کنند که قابلیت مشاهده و ارتباط شبکه و ایمیل را فراهم میکند (ماژول ایمیل نیازمند Symantec email security cloud است). سیستمها با یا بدون agent سیمانتک امکان بهره از EDR cloud-based برای تجزیه و تحلیل دادههای سایبری، تجزیه و تحلیل قانونی و اتوماسیون تحقیقات با استفاده از Dissolvable Agent و سرورهای on-premises دارند. قابلیتهای EDR مبتنی بر Symantec’s cloud-based (مبتنی بر ابر سیمانتک) در عرض چند دقیقه پیاده سازی میشوند و به سرعت دادهها را از سیستمهای کاربران بدون تاثیر در وضعیت کاربر نهایی جمع آوری میکند.

8.تیم عملیات امنیتی خود را گسترش دهید

سرویس تشخیص و واکنش Endpoint مدیریتشده توسط Symantec تضمین میکند که شرکتها در همه اندازهها میتوانند قابلیتهای تیمهای SOC موجود را گسترش دهند یا از تحلیلگران SOC کلاس جهانی Symantec برای استفاده کامل از سیمانتک برای تریاژ، شناسایی تهدید، تجزیه و تحلیل فارنزیک و مهار Endpointها استفاده کنند.

- EDR مدیریت شده توسط شرکت سیمانتک، تخصص و مقیاس جهانی بینظیری را ارائه میدهد که تیمهای امنیتی را با موارد زیر تقویت میکند.

- ۲۴*۷ تیم اختصاصی تحلیل گران که براساس موقعیت جغرافیایی و صنعتی مشتریان تعیین شدهاند.

- شناسایی تهدیدات فعال که برای به حداقل رساندن تاثیر تجاری تهاجمهای احتمالی به کار میرود.

9.افزایش سرمایهگذاریهای امنیتی

رویکرد یکپارچه دفاع سایبری Symantec باعث افزایش سرمایهگذاری سازمان در زیرساختهای امنیتی میشود.

راهحلهای سیمانتک EDR با ابزارهای امنیتی از طریق Symantec Integrated Cyber Defense Exchange (ICDx) یا APIs , برای مدیریت رویداد و حادثه، تیکتینگ، اتوماسیون و ارکستراسیون از جمله:

- برنامههای کاربردی از پیش ساختهشده برای Splunk, IBM QRadar and ServiceNow

- اتوماسیون و ارکستراسیون یکپارچه با استفاده از Phantom, Demisto and CyberSponse

- APIهای عمومی قابلیتهای کشف، بررسی و پاسخ را پوشش میدهند.