امروزه درک عمومی نسبت به این ابزارهای سایبر بسیار گسترش یافته است و این در حالی است که استفادههای بدخواهانه که بیشتر جنبۀ مخرب دارند تا پایش، چهرۀ واقعی خود را نشان داده اند. معمولا این مساله که بیشتر کشورها چنین نرم افزارهایی دارند دستکم گرفته میشود. شرکتهای امنیتی بزرگتر مخصوصا Kaspersky و Symantec سرمایهگذاریهای عظیمی بر روی ردیابی این نرم افزارها میکنند چون با این کار تخصص خود را در راستای یافتن این تهدیدها به کار میبرند.

واقعا سخت است که باور کنیم جنگ مجازی و سلاحهای مجازی، صرفا یک مسالۀ تئوری برای متخصصان امنیت بوده است و افراد دیگر، کاری با آن نداشتند. تا سال 2009 این طور پنداشته میشد که افرادی که به منظور انجام کارهای مخرب برنامهنویسی میکنند فقط بزهکاران و افرادی هستند که میخواهند از این راه به منافع مالی دست یابند، نه این که بخواهند اسرار کشورهای دیگر را سرقت کنند.

این فرض باعث شد که شرکتهای امنیتی، تمرکز خود را بر تهدیدهای مرتبط با مشتری، تجارتهای خرد و تا حدود کمتری بر روی شرکتهای بزرگ معطوف کنند. یعنی فرض بر این بود که دولتها خودشان از عهدۀ مراقبت از خود بر میآیند. سپس در سالهای 2010 و 2011 اخبار وسیع مرتبط با هکرهای چینی توسط تعدادی از شرکتهای امنیتی تازه کار آمریکایی که جویای نام بودند برملا شد و پرده از واقعیت آنچه که در حال اتفاق افتاد بود برای همگان برداشته شد.

تا این زمان از رؤسای جمهور آمریکا انتظار میرفت که در مورد بدافزارهای دولتی و ایالتی اعلام نظر کنند که این مساله در مورد سیستمهایی که اولین بار سالها قبل ساخته شده بودند (سال 2001) اتفاق افتاد.

آیا این جنگ اطلاعاتی و این حیله گری از این هم وخیم تر خواهد شد؟ شواهد نشان میدهد که با هر روشی که بخواهیم با قدرت واقعی این نرم افزارها مقابله کنیم، احتمالا وضعیت از این هم وخیم تر خواهد شد.

* تاریخهای ذکر شده، مربوط به کشف وقایع است، نه روی دادن آنها.

Aurora (2010)

عصر حاضر سلاح های سایبری از اینجا شروع شد. حداقل می توان، شروع ابراز نگرانی عمومی در مورد Aurora را از اینجا دانست. Aurora یک واقعۀ بهت برانگیز بود: ظاهرا هکرهای چینی در حال حمله به تعداد زیادی سازمان آمریکایی از جمله گوگل بودند، که این مورد با ابزار نگرانی توسط گوگل در معرض عموم همراه شد. تا این زمان بدافزارها مساله ای تلقی می شدند که فقط به تعداد کمی از مردم حمله می کنند: Aurora اشتباه بودن این موضوع را ثابت کرد. Aurora نه یک حملۀ پیچیده، بلکه حمله ای بی شرمانه بود که وزیر امور خارجه آمریکا، هیلاری کلینتون به خاطر آن از چین در معرض عموم به شدت انتقاد کرد. این اولین باری بود که یک کشور به طور علنی کشور دیگر را به خاطر حمله ی سایبری مقصر می دانست. در نهایت کشور چین مقصر دانسته شد.

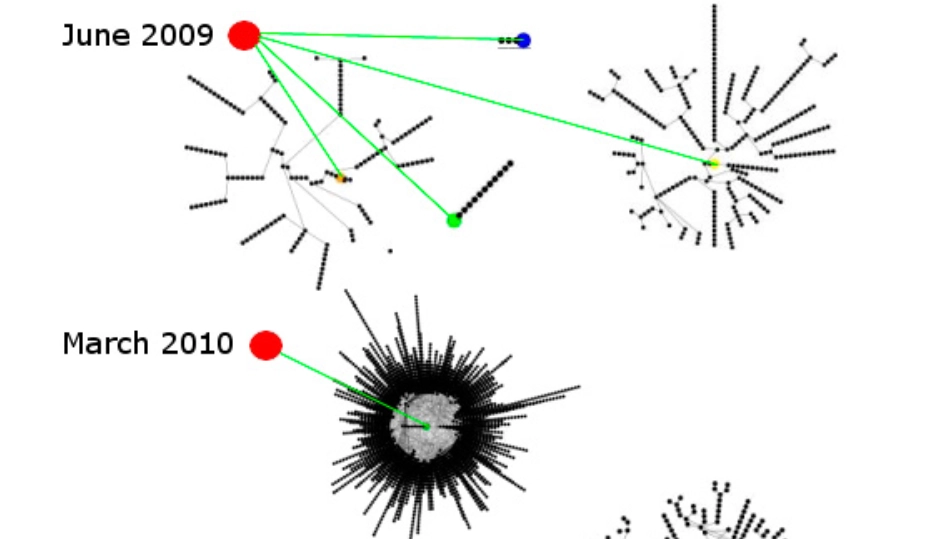

Stuxnet (2010)

استاکس نت هنوز هم مشهورترین سلاح سایبری در طول تاریخ است. اولین موردی است که به طور کامل مستندسازی شده است. وقتی در سال 2010 استاکس نت کشف شد، صنعت امنیت را دچار شوک کرد. بلافاصله محققان درک کردند که این بدافزار با موارد قبلی کاملا فرق دارد. این بدافزار سیستم های SCADA صنعتی را مورد تهاجم قرار داده و از چهار شکاف امنیتی مختلفِ Zero Day استفاده می کرد و دارای قسمت های مختلفی شبیه کرم بود که این قابلیت را داشت که بر روی حافظه های USB انتشار یابد. همه مردم دیدند که بیشترین تاثیر مخرب این بدافزار در ایران اتفاق افتاد. ادامه ماجرا برای همگان آشکار است. هیچ کس فکرش را هم نمی کرد که ایالات متحده این کار را کرده است یا حداقل مقصر دانسته شده است. کشورهایی که مقصر دانسته شدند ایالات متحده و اسرائیل بودند.

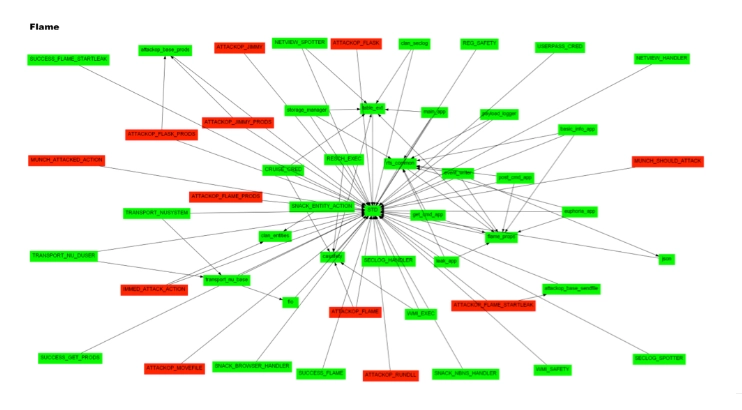

Flame (2012)

بدافزار شعله (flame) که با نام Skywiper هم شناخته می شود توسط چند شرکت امنیتی معرفی شد و ثابت کرد که استاکس نت صرفا یک مورد استثنایی و تصادفی نبوده است. شعله باز هم ایران و کشورهای خاورمیانه را هدف گرفته بود و دارای چند ماژول بود که هرکدام کارکرد خاصی را بر عهده داشتند و مشخص بود که سازندۀ آن، منابع کافی در اختیار دارد. استانداردهای بدافزار به خوبی در شعله رعایت شده بود. ویژگی شعله فقط پیچیدگی نبود، بلکه از روش های کاملا مخفیانه ای استفاده می کرد. یعنی Certificateهای مایکروسافت (منظور از certificate در اینجا داده هایی هستند که برای Authorization به کار می روند) را داشت و در عین حال کارکردهای Rootkit را هم داشت. در نهایت ایالات متحده و اسرائیل مقصر دانسته شدند.

Red October (اکتبر قرمز) (2012)

اکتبر قرمز که فقط بخشی از مسئولیت آن این بود که به روسیه و کشورهای اروپای شرقی حمله کند و به نظر می رسد که فرایندی بلندمدت بوده است، این مساله را ثابت کرد که بدافزارهایی که توسط دولت ها پشتیبانی می شوند، صرفا به چیزی شبیه به آنچه که ایالت متحده تجربه کرده است، محدود نمی شوند. اگرچه گستردگی اکتبر قرمز به اندازۀ بدافزار شعله نبود، اما باز هم کار بزرگی را در راستای پایش و جاسوسی از دیپلمات ها و دانشمندان انجام داده است. اکتبر قرمز که برای از بین بردن آن سعی فراوانی شد؛ اولین بار توسط شرکت امنیتی Kaspersky واقع در روسیه گزارش شد. برخی افراد از این مساله نتیجه گرفته اند که این بدافزار نمی تواند ساخت روسیه باشد. کشورهایی که مقصر دانسته شده اند: روسیه، اسرائیل.

Shamoon (شامون) (2012)

تا به حال سلاح های سایبری که توسط محققان کشف شده اند، نرم افزارهای مرموزی بودند که تلاش می کردند تا حد ممکن ماهیت خود را مخفی کنند. اما این قضیه در مورد شامون (Shamoon) درست نبود (که با نام Disttrack نیز شناخته می شود). این بدافزار، تهاجمی بسیار مخرب علیه صنعت نفت عربستان بود که در آگوست 2012 اتفاق افتاد و طبق گزارش به دست آمده، 30000 کامپیوتر شرکت نفتی عربستان، Aramco از این تهاجم آسیب دیدند. گروهی که خود را “شمشیر بُرندۀ عدالت” نامیدند مسئولیت این حمله را بر عهده گرفتند. احتمالا این اولین سلاح سایبری بود که تخریب قابل توجهی در معرض عموم بر جای گذاشت. کشوری که مقصر دانسته شد: ایران.

(2014) Turla

این بدافزار هم که با نام Uroburos یا مار (Snake) شناخته می شود یکی دیگر از مواردی بود که برای مدت زیادی وجود داشته است اما فقط زمانی کشف شد که مساله با دقت زیادی مورد بررسی قرار گرفت. تمام هدف های این بدافزار در کشورهای غرب بودند. این بدافزار از قسمت های بسیار پیچیده ای ساخته شده بود و از تکنیک های بسیار غیرمعمول استفاده می کرد که نشان می داد کشوری که آن را ساخته است با مهارت فوق العاده ای بر روی آن کار کرده است. شرکت های امنیتی BAE Systems در انگلستان و G Data در آلمان خطر این بدافزار را به طور عمومی اعلام کردند اما شرکت روسی Kaspersky، با این که از این بدافزار آگاه بود، ماه ها آن را مخفی نگه داشته و بعد از شرکت های فوق آن را اعلام کرد و این مساله باعث ایجاد مناقشه هایی در این زمینه شد. کشوری که مقصر دانسته شد: روسیه.

Darkhotel (2014)

Darkhotel قدری متفاوت بود و ظاهرا می توانست مدیران اجرایی شرکت ها را در حالی که از یک هتل به هتل دیگری در هر جای دنیا می رفتند، تعقیب کند. نامگذاری این بدافزار هم بر همین اساس است.

Darkhotel با استفاده از Key Logging و Zero Dayها داده ها را از مدیران اجرایی در کشورهای مختلف می دزدید ولی تمرکز خاصی بر روی این مناطق داشت: ژاپن، تایوان، چین، روسیه، کره و همچنین هنگ کنگ. این بدافزار بعدها با یک عملیات جنایی به نام Carbanak علیه بانک ها مرتبط شد و اگرچه این اطمینان وجود ندارد که این بدافزار کار یکی از کشورها بوده باشد، اما به نظر می رسد تا سال 2006 ردیابی نشده بود که این مساله باعث ایجاد شک و شبهه هایی شد. کشورهایی که مقصر دانسته شدند: چین، همه افراد.

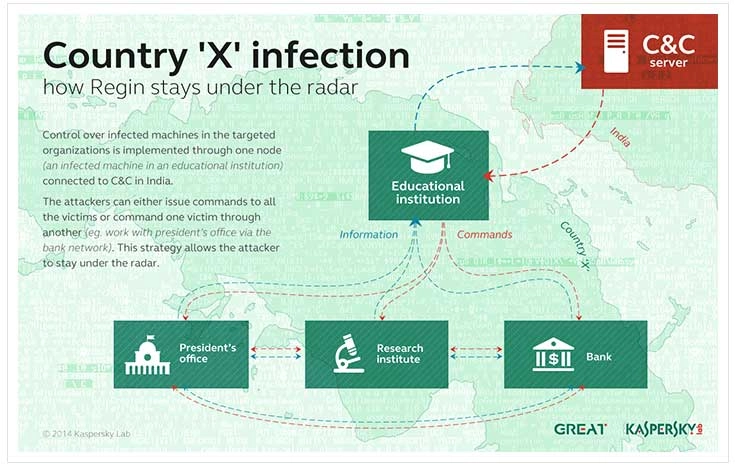

Regin (2014)

بسیار عجیب است که شروع به کار این بدافزار به سال های 2000 تا 2010 برمیگردد. ظاهرا Regin یک پلتفرم سایبر بود که از سال 2011 تا حدودی شناخته شد، اما تا سه سال بعد از آن، با ذکر جزئیات به عامه مردم معرفی نشد. Regin یک بدافزار بسیار پیچیده با چند ماژول است و تلاش های فراوانی برای خنثی سازی آن صورت گرفته است. ادوارد اسنودن با اسنادی که ارائه کرد نشان داد که این بدافزار با حمله به Belgacom ارتباط دارد و توسط GCHQ (یکی از سازمان های امنیتی و اطلاعاتی انگلستان) صورت گرفت. در نتیجه خودتان می دانید که چه کسی مقصر دانسته شد. Regin هنوز هم در دنیای ابزارهای سایبری مطرح است چون ظاهرا به منظور جاسوسی از انگلستان و همپیمانان ایالات متحده در اروپا و همچنین دشمنان آنها ساخته شده است. کشورهایی که مقصر دانسته شدند: انگلستان، ایالات متحده.

Equation Group (2014)

آخرین کشف و از نگاهی دیگر بزرگ ترین آنها Equation Group است. Equation Group افق دید بشر را در مورد ابزارهای سایبری گسترش داد و نشان داد که قلمرو کاری این ابزارها از محیط شخصی گذشته است و آنها را به پلتفرم مستقلی تبدیل کرده است که برای همیشه وجود خواهند داشت. دیگر کسی از این حد پیچیدگی شگفت زده نخواهد شد. Equation Group چند قابلیت جالب داشت و ظاهرا یکی از آن قابلیت ها این بود که می توانست firmware هارد درایو را با استفاده از مکانیزمی آلوده کند که هنوز هم در مورد آن اطلاع کافی نداریم. اگر حکومت ها می توانند تمام راهکارهای امنیتی حال حاضر را به چالش کشیده و در داخل چیپ هارد درایو مخفی شوند، واقعا چه امیدی می توان داشت؟ کشوری که مقصر دانسته شد: ایالات متحده.

حمله به Sony Pictures (2014)

هیچ کس نمی داند که این حمله سایبری از جانب یک حکومت بوده است یا نه، ولی ایالات متحده در معرض عموم، کره شمالی را مقصر دانست و در نتیجه این کشور را هم باید یکی از موارد احتمالی در نظر گرفت. اگر واقعا کره شمالی مقصر بوده باشد و دلایل کافی نشان دهد که این حمله کار این کشور بوده است، این اولین باری است که در تاریخ، حکومتی به یک شرکت حملۀ سایبری می کند؛ نه برای جاسوسی، بلکه برای وارد کردن ضرر قابل توجه تجاری به آن شرکت. ظاهرا این حمله با فیلمی که رهبر کره شمالی Kim Join-un را مورد تمسخر قرار می دهد مرتبط است و برخی افراد، این حمله را هشداری به کل ایالات متحده دانستند: با این پیام که ما می توانیم خسارت تجاری به شما وارد کنیم. کشورهایی که مقصر دانسته شدند: کره شمالی، همه افراد.