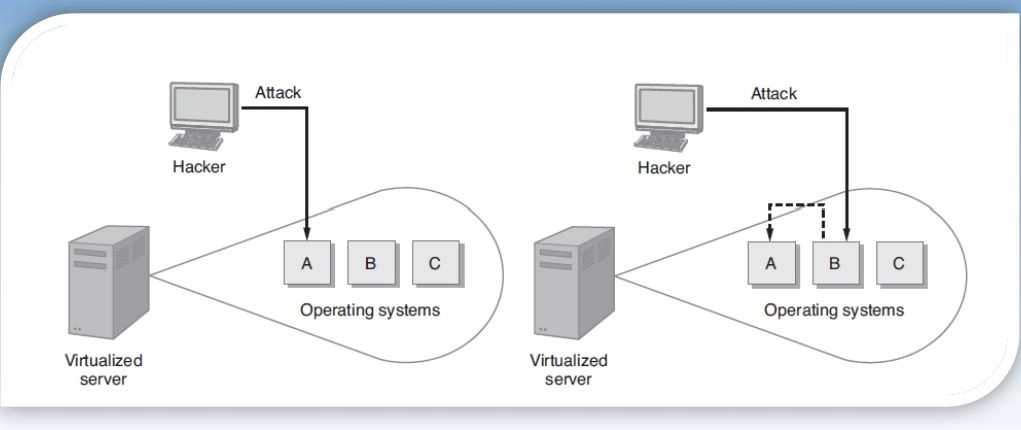

مقابله با Guest Hopping

حمله Guest Hopping

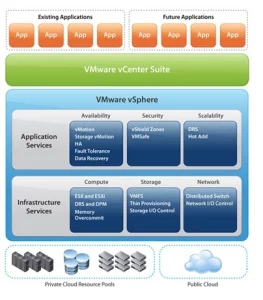

در این نوع حمله با فرض اینکه حمله کننده قصد نفوذ به یکی از ماشین های مجازی بر روی یک سرور فیزیکی را داشته باشد و قادر نباشد که مستقیماً به آن نفوذ کند، در ابتدا سعی می کند که ماشین های مجازی که بر روی آن سرور فیزیکی قرار دارند را شناسایی کرده و سپس به یکی از ماشین های مجازی آسیب پذیر بر روی همان سرور فیزیکی، که ماشین مجازی فرار نامیده می شود، نفوذ کرده و سپس از طریق آن به هر کدام از ماشین های مجازی که روی آن سرور فیزیکی قرار دارند می تواند نفوذ کند.